Bonjour

J'ai récupéré le site sur le FTP (celui de J-3 avant l'attaque et que j'avais restauré depuis la console OVH le lendemain du hack).

Puis je l'ai comparé avec une ancienne sauvegarde. J'ai pas vu d'autres dossiers suspects.

Ensuite j'ai fait des recherches avec Netbeams sur certains termes comme "batajax, xsamxadoo, xsam_baja..." et j'ai rien trouvé.

Je peux être passé à côté de quelque chose, mais je sais pas trop quoi rechercher en fait. je vais encore surveiller les logs quelques jour pour voir si le robot reviens.

C'est une sacrée attaque ce hack quand même !!

[EDIT J+4]

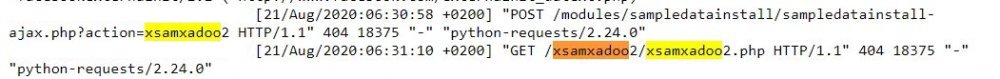

Retour hier du robot mais le module sampledatainstall a été supprimé, c'est OK.

le robot tente aussi de passer par jmsslider mais qui n'est pas présent sur mon shop (1.6.0.14).

et attention aussi pour les version 1.7.xxx il faut corriger la faille vendor/..../phpunit car le robot tente aussi par là...